Le CRA, ou la fin de l’IoT conçu sur un coin de table

Introduction

Dans le B2B, l’IoT n’est plus un gadget : il pilote des lignes de production, des réseaux énergétiques, des systèmes de sûreté ou des traitements de données sensibles.

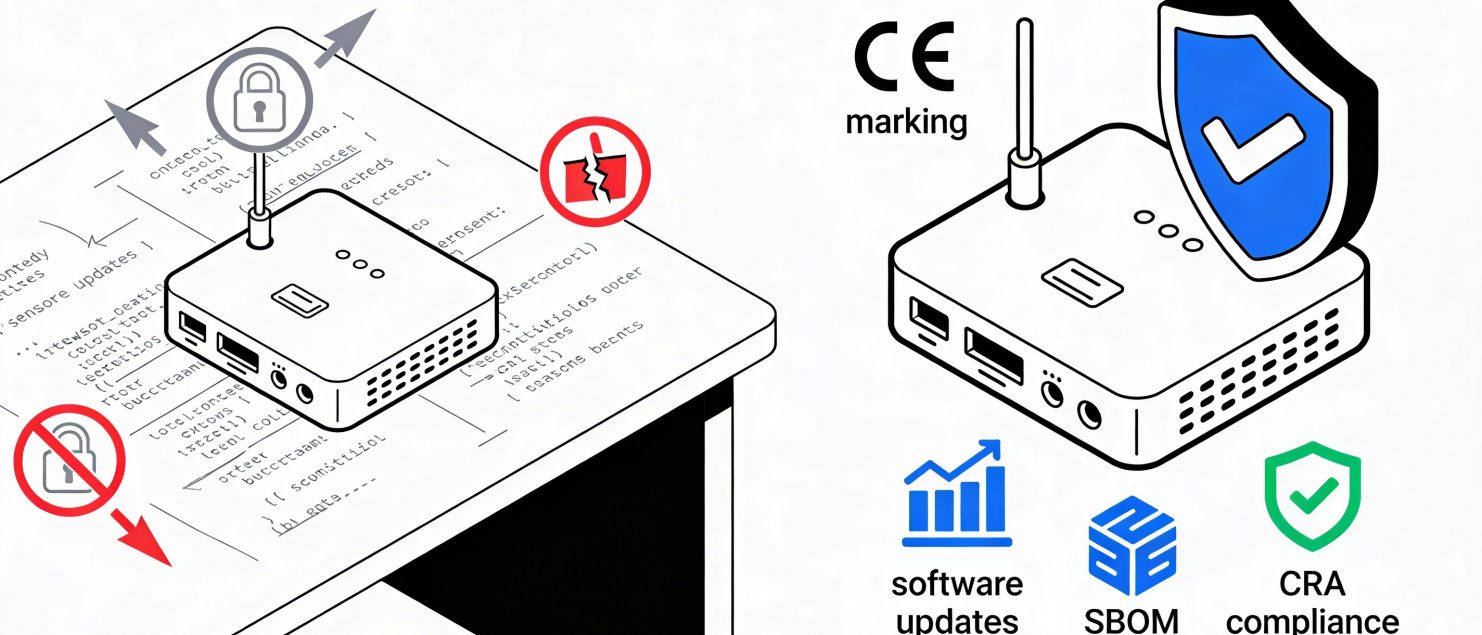

Avec le Règlement sur la cyberrésilience (CRA), cette réalité se traduit désormais en obligations juridiques, en contrôles, et en sanctions substantielles. Pour les fabricants comme pour les acheteurs professionnels, c’est la fin de l’IoT “bricolé” et le début d’un produit connecté traité comme un actif critique de cybersécurité, qu’il soit sensible ou “ordinaire”.

Tout produit numérique est concerné, pas seulement les “importants”

Le CRA s’applique à tous les produits comportant des éléments numériques mis sur le marché dans le cadre d’une activité commerciale, qu’il s’agisse d’un équipement de sécurité réseau, d’un capteur de température basique ou d’un logiciel grand public. Les catégories de produits “importants” et “critiques” ajoutent une couche d’exigences (évaluation par un tiers, certification possible), mais elles ne sont que le sommet de la pyramide : en dessous, l’immense majorité des produits “ordinaires” reste pleinement soumise aux exigences essentielles de cybersécurité et aux obligations de gestion des vulnérabilités.

Tableau – Trois niveaux, un socle commun

| Type de produit | Exemple B2B | Traitement CRA |

|---|---|---|

| Critique | Equipements de sécurité clé pour entités essentielles (NIS2) | Exigences essentielles + possible certification européenne obligatoire, niveau d’assurance élevé |

| Important (classe I/II) | Pare-feu, IDS/IPS, certains équipements réseau | Exigences essentielles + procédures d’évaluation renforcées, souvent avec organisme tiers |

| “Ordinaire” | Capteurs, passerelles IoT, logiciels métier, produits grand public | Exigences essentielles et gestion de vulnérabilités obligatoires, évaluation interne possible |

La logique est claire : l’intensité des contrôles varie, mais le socle technique (sécurité by design, gestion structurée des vulnérabilités, support dans le temps) vaut pour tout le monde

Pour les fabricants : un produit “ordinaire” doit aussi se comporter comme un bon citoyen du réseau

Le CRA définit un ensemble d’exigences essentielles valables pour tous les produits comportant des éléments numériques, qu’ils soient critiques, importants ou non. Tout produit doit être conçu, développé et fabriqué pour garantir un niveau de cybersécurité approprié, sur la base d’une évaluation des risques de cybersécurité, et être mis sur le marché sans vulnérabilité exploitable connue.

Concrètement, cela signifie que même un “simple” capteur ou une application logicielle standard doit notamment :

- Arriver avec une configuration de sécurité par défaut, avec possibilité de réinitialisation et limitation des surfaces d’attaque.

- Intégrer des mécanismes de protection contre les accès non autorisés, de protection de la confidentialité et de l’intégrité des données (et, le cas échéant, de chiffrement des données pertinentes).

- Assurer la disponibilité des fonctions essentielles et limiter les impacts d’un incident, y compris par des mesures de résilience et de limitation d’exploitation.

- Enregistrer et surveiller des activités internes pertinentes (accès, modifications), avec la possibilité de désactiver ce mécanisme pour l’utilisateur.

Sur la gestion des vulnérabilités, là aussi, pas d’exception pour les produits ordinaires : tous les fabricants doivent recenser et documenter les composants (SBOM au moins sur les dépendances de niveau supérieur), traiter les vulnérabilités sur toute la période d’assistance, publier des informations sur les correctifs, et mettre en place un point de contact unique pour les signalements. L’échelle change, mais pas la nature du devoir de diligence.

Produits sensibles vs ordinaires : la différence se joue dans la profondeur de la conformité

La distinction “critique / important / autre” ne modifie pas le fond des exigences, mais la façon de démontrer la conformité et le niveau d’assurance attendu. Les produits importants de classe I peuvent, sous conditions (normes harmonisées, schémas de certification reconnus), rester sur une évaluation interne, mais avec un niveau d’assurance renforcé ; ceux de classe II appellent systématiquement un organisme tiers.

Les produits ordinaires, eux, peuvent généralement s’appuyer sur :

- Une évaluation interne de conformité (module A), adossée à des normes harmonisées ou spécifications communes lorsque disponibles.

- Une documentation technique proportionnée, que la Commission doit encore simplifier pour les micro et petites entreprises au travers d’un formulaire de documentation technique simplifiée.

Pour autant, la surveillance du marché ne fait pas de cadeau : un produit “ordinaire” peut être rappelé, retiré ou faire l’objet de mesures correctives si, même conforme sur le papier, il présente un risque de cybersécurité important (pour la santé, la sécurité, les services essentiels ou d’autres aspects de l’intérêt public).

La fin du “petit produit, petit risque” : support et mises à jour pour tous

La période d’assistance minimale de cinq ans, sauf durée de vie objectivement plus courte, vaut pour tout produit comportant des éléments numériques, du routeur au logiciel de bureautique, en passant par les capteurs et passerelles IoT. Pour les produits dont on peut raisonnablement attendre une utilisation plus longue (composants matériels, équipements réseau, systèmes d’exploitation, outils professionnels), le texte invite clairement les fabricants à prévoir des périodes d’assistance plus longues.

Les obligations de mise à jour sont, elles aussi, transversales :

- Fourniture de mises à jour de sécurité gratuitement, idéalement dissociées des mises à jour de fonctionnalités lorsque c’est techniquement possible.

- Mécanismes de notification, distribution, téléchargement et installation des mises à jour, avec plus d’automatisation côté produits de consommation et plus de contrôle côté environnements professionnels/critique.

- Information des utilisateurs lorsque le produit arrive au terme de sa période d’assistance, via les canaux disponibles sur le produit lui‑même.

Même un produit “banal” utilisé dans une PME devient donc une brique de la posture de cybersécurité globale, avec des attentes claires sur la durée de vie, la correction des vulnérabilités et la transparence.

Pour les acheteurs B2B : penser “portefeuille” de produits, pas seulement “cœur de réseau”

Pour les organisations, la leçon est simple : ce n’est plus seulement le pare-feu ou le système de contrôle industriel qui compte, mais l’ensemble du portefeuille de produits numériques, sensibles ou non. Dans les appels d’offres, les DSI, RSSI et acheteurs ont désormais intérêt à exiger, pour tout produit comportant des éléments numériques :

- La déclaration UE de conformité CRA et un minimum de documentation sur l’évaluation des risques et les mesures techniques mises en œuvre.

- La SBOM (au bon niveau de granularité), les processus de gestion des vulnérabilités, les délais de correction observés, et le point de contact de sécurité.

- La période d’assistance annoncée, les modalités de distribution des mises à jour, et la politique de fin de vie (y compris la possibilité de transfert ou d’ouverture du code à terme).

Ce changement de paradigme met fin à l’IoT “conçu sur un coin de table” non seulement pour les équipements stratégiques, mais aussi pour ces petits produits qui, cumulés, forment la surface d’attaque réelle des organisations.

Liens utiles:

Cet article s’inscrit dans le cadre de notre dossier complet consacré au Cyber Resilience Act (CRA).

Les informations sur le CRA, sur le site de l’ANSSI: https://cyber.gouv.fr/reglementation/cybersecurite-des-produits/cyber-resilience-act

Lien vers le règlement européen: https://eur-lex.europa.eu/eli/reg/2024/2847/oj/eng