Cyber Resilience Act (CRA) : comprendre le règlement européen qui redéfinit la cybersécurité des produits numériques

Qu’est-ce que le Cyber Resilience Act (CRA) ?

Décryptage du nouveau règlement européen qui redéfinit la cybersécurité des produits connectés

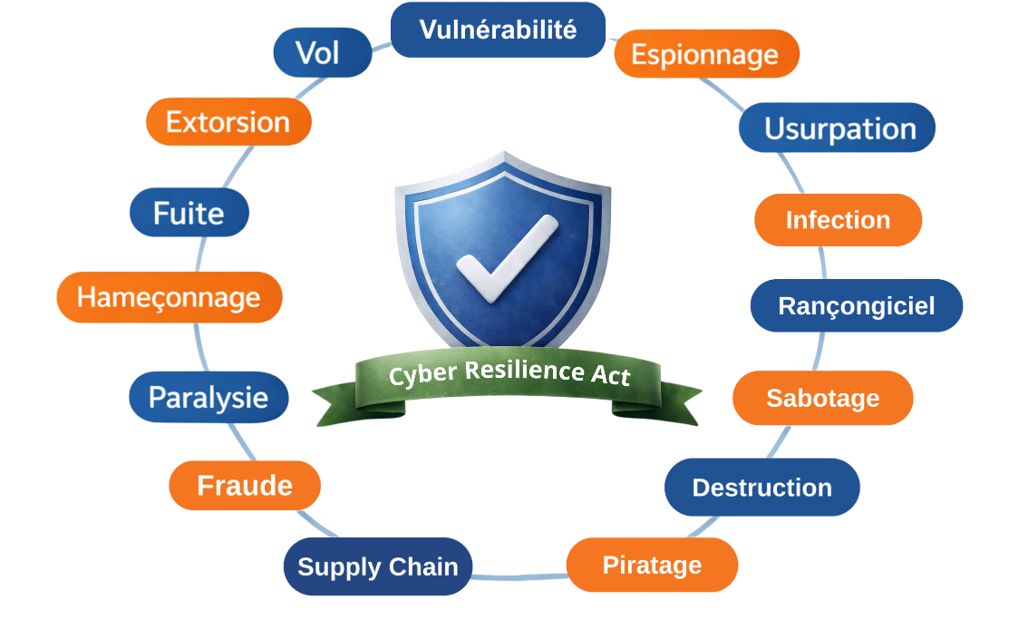

La cybersécurité a largement dépassé le simple cadre technique. Elle s’impose désormais comme un enjeu stratégique majeur, avec des implications juridiques, économiques et opérationnelles pour toute entreprise développant, intégrant ou commercialisant des produits numériques.

Des objets connectés du quotidien aux équipements industriels, en passant par les logiciels embarqués, un nouveau texte réglementaire vient profondément changer la donne : le Cyber Resilience Act (CRA).

Définition officielle du Cyber Resilience Act

Le Cyber Resilience Act est un règlement européen qui impose des exigences de cybersécurité obligatoires aux produits comportant des éléments numériques, tout au long de leur cycle de vie, de leur conception à leur maintenance après mise sur le marché.

Pour les dirigeants, responsables innovation, chefs de produit ou décideurs techniques, comprendre cette réglementation n’est plus un luxe. C’est une nécessité pour anticiper les risques, éviter des sanctions lourdes et, potentiellement, transformer une contrainte réglementaire en avantage compétitif.

Pourquoi l’Union européenne a créé le Cyber Resilience Act ?

Quels problèmes de cybersécurité le CRA cherche-t-il à résoudre ?

Le Cyber Resilience Act part d’un constat clair : les cyberattaques ciblant les produits numériques se multiplient, alors que leur niveau de protection reste très bas. Vulnérabilités non corrigées, dépendances logicielles mal maîtrisées, absence de mises à jour de sécurité… Ces failles représentent aujourd’hui un risque.

Jusqu’à présent, la cybersécurité reposait principalement sur des normes volontaires ou des bonnes pratiques sectorielles. Le CRA marque une rupture majeure en instaurant un cadre juridiquement contraignant, applicable de manière uniforme dans l’ensemble de l’Union européenne.

Les trois objectifs clés du Cyber Resilience Act

Selon l’ANSSI, autorité française de référence en matière de cybersécurité, le règlement poursuit trois objectifs structurants :

- Éliminer les vulnérabilités dès la phase de conception des produits.

- Garantir une meilleure transparence envers les utilisateurs finaux.

- Restaurer et renforcer la confiance dans l’écosystème numérique européen.

Quels produits sont concernés par le Cyber Resilience Act ?

Le Cyber Resilience Act couvre un périmètre très large de produits numériques, et concerne en pratique une majorité de solutions IoT, qu’elles soient grand public ou industrielles.

Pour déterminer précisément si un produit IoT est concerné et à quel niveau, nous avons consacré un article détaillé à cette question :

—> Quels produits IoT sont concernés par le Cyber Resilience Act ?

Le champ d’application du Cyber Resilience Act est volontairement large. Il concerne tout produit intégrant des éléments numériques, qu’il soit matériel ou logiciel, dès lors qu’il est commercialisé sur le marché européen.

Quels types de produits numériques sont visés ?

Sont notamment concernés :

- Les objets connectés (capteurs IoT, wearables, box domestiques).

- Les équipements industriels communicants.

- Les logiciels, qu’ils soient embarqués ou autonomes.

- Certains services cloud directement liés au fonctionnement d’un produit.

Pourquoi la majorité des solutions IoT sont concernées

En pratique, une grande majorité des solutions IoT et des produits numériques sont directement visées. Même des entreprises qui ne se considéraient pas comme des acteurs de la cybersécurité devront désormais intégrer ces exigences dans leurs processus.

Le principe central du CRA : la cybersécurité dès la conception

Le Cyber Resilience Act formalise ces principes à travers un ensemble d’exigences techniques obligatoires, qui impactent directement les choix d’architecture, de développement et de conception des produits.

Pour une analyse détaillée des exigences essentielles de cybersécurité du CRA et de ce que les fabricants doivent intégrer dès la conception, consultez notre article dédié :

–> Exigences essentielles de cybersécurité du CRA : ce que les fabricants doivent intégrer dès la conception.

Le principe central du CRA repose sur la sécurité dès la conception (security by design) et la sécurité par défaut (security by default). La cybersécurité ne peut plus être ajoutée a posteriori : elle doit devenir une composante intrinsèque du produit.

Les obligations de sécurité imposées aux fabricants et éditeurs

Parmi les obligations clés imposées aux fabricants et éditeurs :

- Réaliser une analyse et une gestion rigoureuse des risques cyber.

- Réduire la surface d’attaque du produit.

- Protéger l’accès aux données et aux fonctions sensibles.

- Assurer une gestion sécurisée et documentée des mises à jour.

- Corriger les vulnérabilités dans des délais compatibles avec leur criticité.

Les acteurs devront également être en mesure de justifier leurs choix techniques et de démontrer la conformité de leurs produits à travers une documentation détaillée.

La gestion des vulnérabilités : une exigence continue du CRA

Le Cyber Resilience Act impose aux fabricants une approche continue de la cybersécurité après la mise sur le marché, incluant le suivi des vulnérabilités, le déploiement de correctifs et des obligations strictes de notification en cas d’incident.

Pour comprendre en détail les obligations de gestion des vulnérabilités et de notification imposée par le CRA tout au long du cycle de vie des produits, consultez notre article dédié :

—> Gestion des vulnérabilités et obligations de notification dans le cadre du CRA

L’une des évolutions majeures introduites par le Cyber Resilience Act concerne la gestion continue des vulnérabilités. Il ne suffit plus de livrer un produit sécurisé à un instant donné ; sa protection doit être assurée tout au long de son existence.

Le règlement impose notamment :

- La mise en place d’un processus structuré de suivi des failles.

- La capacité à déployer rapidement des correctifs de sécurité.

- L’obligation de signaler les vulnérabilités critiques dans des délais très courts.

Cette exigence est particulièrement déterminante pour les objets IoT déployés sur le terrain pendant de longues années, souvent dans des environnements industriels sensibles.

De la conformité réglementaire au marquage CE des produits numériques

Le Cyber Resilience Act établit un lien direct entre la conformité en cybersécurité des produits numériques et leur accès au marché européen, en intégrant ces exigences dans le cadre du marquage CE et de la déclaration UE de conformité.

Pour comprendre les étapes clés de la conformité CRA, le rôle des normes harmonisées et le chemin critique permettant d’apposer le marquage CE sans risque juridique, consultez notre guide dédié :

—> Marquage CE, déclaration UE de conformité et normes harmonisées : réussir sa conformité CRA.

Quelles sanctions en cas de non-conformité au Cyber Resilience Act ?

Le Cyber Resilience Act ne se limite pas à des recommandations. Il prévoit des sanctions financières dissuasives en cas de non-respect des exigences.

Selon plusieurs analyses sectorielles, les amendes peuvent atteindre :

Jusqu’à 15 millions d’euros ou un pourcentage significatif du chiffre d’affaires annuel mondial.

Au-delà de l’impact financier, les conséquences peuvent être lourdes :

- Retrait du produit du marché européen.

- Atteinte durable à la réputation de l’entreprise.

- Perte de confiance des clients, partenaires et donneurs d’ordre.

Pourquoi le Cyber Resilience Act représente un défi majeur pour l’IoT

Les projets IoT concentrent plusieurs facteurs de complexité face aux exigences du CRA :

- Une forte hétérogénéité des composants matériels et logiciels.

- Des contraintes de coût, de performance et de consommation énergétique.

- Des cycles de vie particulièrement longs.

- Une dépendance fréquente à des technologies ou bibliothèques tierces.

Pour de nombreuses organisations, le CRA met en lumière un écart important entre les pratiques actuelles et les exigences réglementaires à venir. Sans anticipation, le risque est de devoir repenser un produit déjà finalisé, avec des surcoûts et des retards significatifs.

Transformer le Cyber Resilience Act en avantage compétitif

Anticiper le CRA peut devenir un levier stratégique puissant. Un produit conforme au Cyber Resilience Act est :

- Plus résilient face aux cybermenaces.

- Plus crédible aux yeux des clients, notamment dans les secteurs industriels.

- Mieux positionné pour accéder durablement au marché européen.

La cybersécurité des produits numériques devient ainsi un critère de différenciation, et non plus uniquement une contrainte réglementaire.

Comment TEKIN accompagne les entreprises face au Cyber Resilience Act

Face à la complexité du Cyber Resilience Act, de nombreuses entreprises choisissent de s’appuyer sur des partenaires spécialisés afin de structurer leur démarche.

Dans ce contexte, TEKIN, bureau d’études spécialisé dans l’IoT, accompagne les organisations dès les phases amont pour intégrer les exigences du CRA de manière pragmatique et proportionnée.

Cette approche repose notamment sur :

- L’analyse des risques cyber spécifiques aux produits connectés.

- La conception d’architectures système sécurisées.

- L’intégration du security by design dès les travaux de R&D.

- L’accompagnement vers la conformité réglementaire européenne.

L’objectif n’est pas de subir la réglementation, mais de la maîtriser pour concevoir des produits plus robustes, durables et compétitifs.

FAQ – Cyber Resilience Act et produits numériques

Le Cyber Resilience Act s’applique-t-il aux logiciels seuls ?

Oui. Le Cyber Resilience Act s’applique explicitement aux logiciels, même lorsqu’ils sont distribués sans matériel.

Un logiciel autonome, un firmware, une application industrielle ou un logiciel influençant le fonctionnement d’un produit peut être considéré comme un produit comportant des éléments numériques au sens du CRA.

À ce titre, il peut être soumis aux exigences de cybersécurité, aux obligations de maintenance et, dans certains cas, à une déclaration UE de conformité.

Tous les produits IoT sont-ils concernés par le Cyber Resilience Act ?

La majorité des produits IoT sont concernés par le Cyber Resilience Act, dès lors qu’ils intègrent des éléments numériques et sont mis sur le marché européen.

Certaines catégories de produits peuvent toutefois relever de réglementations sectorielles spécifiques (médical, automobile, aéronautique), auquel cas le CRA peut s’appliquer de manière partielle ou complémentaire.

Une analyse au cas par cas est nécessaire pour qualifier précisément le périmètre applicable

Le Cyber Resilience Act impose-t-il des obligations après la mise sur le marché ?

Oui. Le CRA introduit une obligation de cybersécurité continue après la mise sur le marché.

Les fabricants doivent notamment assurer :

- La gestion des vulnérabilités,

- Le déploiement de correctifs de sécurité,

- La notification des vulnérabilités ou incidents critiques dans des délais encadrés.

La conformité ne s’arrête donc pas à la conception ou à la commercialisation du produit.

Le Cyber Resilience Act est-il obligatoire pour les PME ?

Oui. Le Cyber Resilience Act s’applique indépendamment de la taille de l’entreprise.

Les PME, startups et fabricants de niche sont soumis aux mêmes principes réglementaires que les grands groupes, même si le CRA prévoit une approche proportionnée, tenant compte de la criticité des produits et des risques associés.

Anticiper ces obligations est particulièrement important pour les structures disposant de ressources limitées.

Conclusion : anticiper le CRA pour sécuriser les produits numériques de demain

Le Cyber Resilience Act marque un tournant historique pour la cybersécurité des produits numériques en Europe. Pour les dirigeants et porteurs de projets IoT, il ne s’agit plus d’une option, mais d’une obligation stratégique incontournable.

Comprendre et anticiper les exigences du CRA dès aujourd’hui, c’est se donner les moyens de protéger ses innovations de demain et de renforcer durablement la confiance dans ses produits.

Pour passer de la compréhension du Cyber Resilience Act à sa mise en œuvre opérationnelle, TEKIN propose un accompagnement structuré couvrant l’ensemble du cycle de vie des produits IoT.

Découvrez comment TEKIN accompagne les fabricants à chaque étape de la conformité CRA dans notre article dédié :

—> Conformité Cyber Resilience Act : comment TEKIN accompagne les fabricants IoT à chaque étape.

Liens utiles:

https://cyber.gouv.fr/reglementation/cybersecurite-des-produits/cyber-resilience-act